사전 요구사항 - OpenSSL 설치

윈디하나의 솔라나라: OpenSSL을 참고해 OpenSSL 을 설치한다.PATH경로에 설치한 OpenSSL 이 실행되도록 수정해야 한다. 정상적으로 설정되었다면 아래와 같이 출력된다.

windy@wl ~ $ which openssl /usr/local/ssl/bin/openssl

사전 요구사항 - wget 실행 확인

PATH 경로상의 wget(1)이 실행 가능한지 확인한다. 윈디하나의 솔라나라: 솔라리스 11 기본 설정 - 솔라나라용 설정에 나와있는대로 설정했다면 아래와 같이 출력된다.

windy@wl ~ $ which wget /usr/local/bin/wget

acme.sh 설치

임의의 디렉토리에 설치 스크립트를 다운로드 받는다.

windy@wl ~ $ mkdir acme windy@wl ~ $ cd acme windy@wl ~/acme $ wget -o acme https://get.acme.sh

설치 스크립트를 실행시킨다.

windy@wl ~/acme $ export ACME_USE_WGET=1 windy@wl ~/acme $ bash acme 1) windy@wl ~/acme $ cd ~/.acme.sh windy@wl ~/.acme.sh $ acme.sh --set-default-ca --server letsencrypt 2)1)

~/.acme.sh/디렉토리가 생성되며 acme.sh스크립트 가 생성된다. 모든 인증서는 이 디렉토리에 저장된다.2) 기본 인증서 발급기관을

letsencrypt으로 세팅한다. 이 문서는 Let's Encrypt 기준으로 작성되어있다.

인증서 발급

도메인을 소유하고 있고, 도메인을 웹 서버에 정상적으로 설정하여 http 프로토콜을 사용해 정상적으로 서비스 중이라면, 간단하게 인증서를 발급 받을 수 있다. 서버 도메인과 루트 디렉토리를 정해서acme.sh를 실행시키면 된다.

windy@wl ~/.acme.sh $ ./acme.sh --issue --keylength 4096 \ -d www.solanara.net -w /DOCUMENTROOT/OF/HTTP/WWW.SOLANARA.NET 1) windy@wl ~/.acme.sh $ ./acme.sh --issue --keylength ec-384 \ -d www.solanara.net -w /DOCUMENTROOT/OF/HTTP/WWW.SOLANARA.NET 2)1) RSA 인증서가 발급된다. 발급되는 위치는

~/.acme.sh/www.solanara.net 이다.2) ECC 인증서가 발급된다. 발급되는 위치는

~/.acme.sh/www.solanara.net_ecc 이다.acme.sh의 주요 파라메터는 아래와 같다.

--issue는 인증서만 받는 옵션이다.-d는 도메인을 의미한다. 발급받을 도메인 만큼 여러번 사용할 수 있다.-w는 웹 서버의 해당 도메인에서 사용하는 DocumentRoot 디렉토리 위치를 의미한다. 디렉토리에 쓰기 권한이 필요하다.--keylength는 RSA 인증서 키의 길이를 나타낸다. 이 파라메터를 사용해 ECC 인증서를 발급받을 수 있다. ECC에서 지원되는 값은 ec-256, ec-384, ec-521 이지만 ec-521 는 현재 Let’s Encrypt 에서 지원되지 않는다.--renew는 인증서를 강제로 리뉴얼 할 때 사용한다. (강제로 리뉴얼 할 필요 없다)--force는 파일을 강제로 덮어쓸 때 사용한다.--ecc는 --renew 파라메터 사용시 ecc 인증서를 리뉴얼 할 때 사용한다.--upgrade는 acme.sh 를 업그레이드 할 때 사용한다.--auto-upgrade는 자동업그레이드를 활성화할 때 사용한다. 비활성화 하려면--auto-upgrade 0와 같이 사용한다.

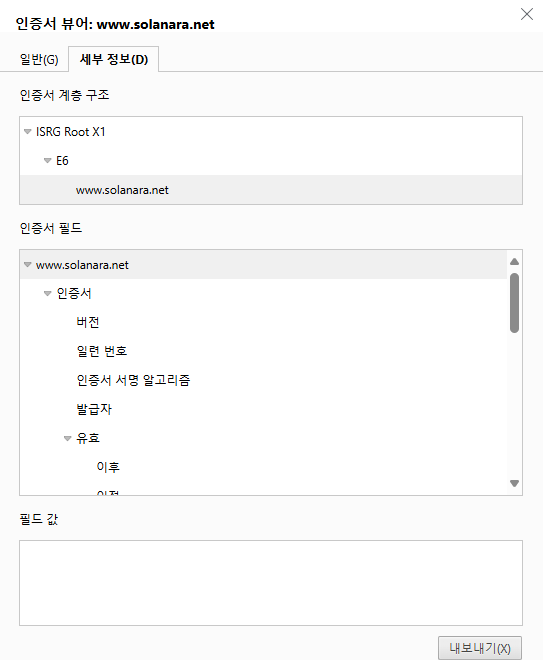

인증서 확인

다운로드한 인증서를 확인한다.windy@wl ~ $ ls -alh ~/.acme.sh/www.solanara.net -rw-r--r-- 1 windy staff 1.76K 10월 29 22:42 ca.cer -rw-r--r-- 1 windy staff 3.83K 10월 29 22:42 fullchain.cer -rw-r--r-- 1 windy staff 2.07K 10월 29 22:42 www.solanara.net.cer -rw-r--r-- 1 windy staff 706 10월 29 22:42 www.solanara.net.conf -rw-r--r-- 1 windy staff 1.62K 10월 29 22:42 www.solanara.net.csr -rw-r--r-- 1 windy staff 151 10월 29 22:42 www.solanara.net.csr.conf -rw-r--r-- 1 windy staff 3.17K 5월 31 13:57 www.solanara.net.key windy@wl ~ $ ls -alh ~/.acme.sh/www.solanara.net_ecc -rw-r--r-- 1 windy staff 1.53K 10월 29 22:42 ca.cer -rw-r--r-- 1 windy staff 2.81K 10월 29 22:42 fullchain.cer -rw-r--r-- 1 windy staff 1.28K 10월 29 22:42 www.solanara.net.cer -rw-r--r-- 1 windy staff 708 10월 29 22:42 www.solanara.net.conf -rw-r--r-- 1 windy staff 513 10월 29 22:42 www.solanara.net.csr -rw-r--r-- 1 windy staff 151 10월 29 22:42 www.solanara.net.csr.conf -rw-r--r-- 1 windy staff 288 3월 4 2022 www.solanara.net.key크론에 아래와 같이 자동으로 등록된다.

windy@wl ~/.acme.sh $ crontab -l 10 0 * * * /export/home/windy/.acme.sh/acme.sh --cron --home /export/home/windy/.acme.sh > /dev/null

웹 서버의 인증서 설정

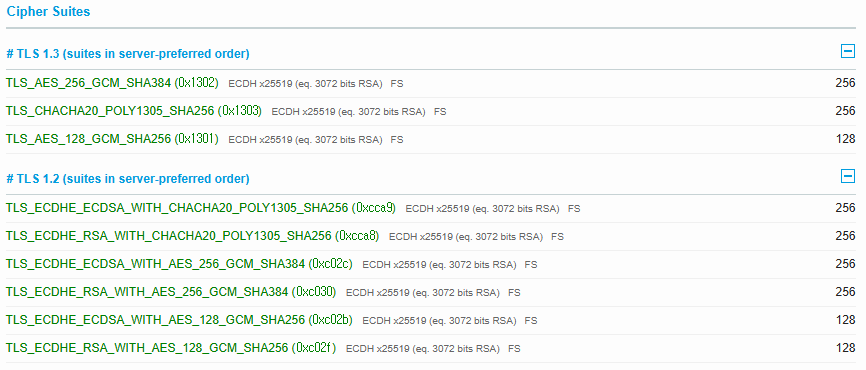

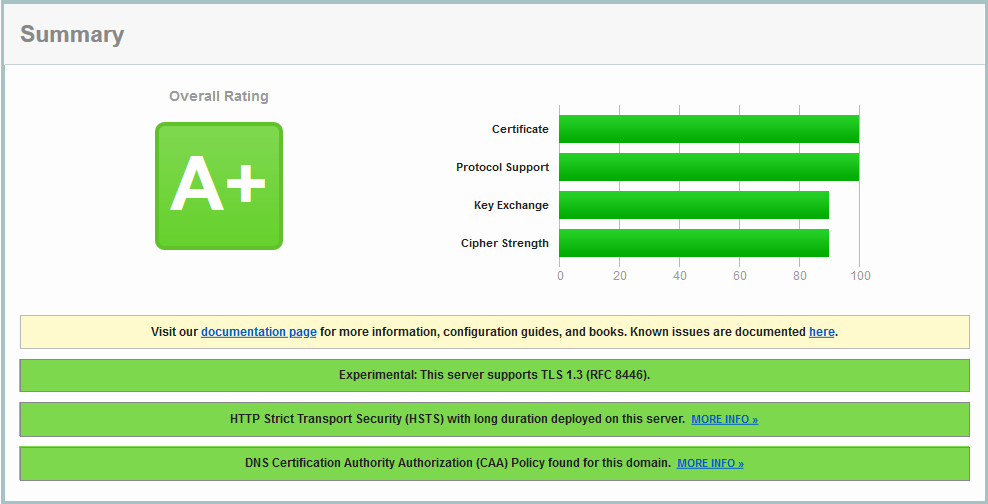

인증서를 웹 서버에 설치한다. 아파치 웹 서버의 경우 아래를 참고해 설정하자. 윈디하나의 솔라나라: OpenSSL - 서버 - 설정하기도 같이 보면 도움 될것이다.SSLCipherSuite TLS13-CHACHA20-POLY1305-SHA256:TLS13-AES-256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:!DHE:!SSLv3:!SSLv2:!aNULL:!MD5 SSLHonorCipherOrder On SSLCertificateFile "/export/home/windy/.acme.sh/www.solanara.net/fullchain.cer" SSLCertificateKeyFile "/export/home/windy/.acme.sh/www.solanara.net/www.solanara.net.key" SSLCertificateFile "/export/home/windy/.acme.sh/www.solanara.net_ecc/fullchain.cer" SSLCertificateKeyFile "/export/home/windy/.acme.sh/www.solanara.net_ecc/www.solanara.net.key"아파치 웹 서버에서, SSL 인증서및 https 설정에 대한 전반적인 사항은 윈디하나의 솔라나라: 아파치 웹 서버 (작성중)를 참조하자.

SSLCipherSuite를 위와 같이 설정하면, 아래와 같은 암호화 알고리즘만 허용된다.